-

服务器提权之webshell提权总结

服务器提权之webshell提权的一些经验总结。 第一,WEBSHELL 权限提升技巧 C:\DocumentsandSettings\AllUsers\ApplicationData\Symantec\pcAnywhere\ 看能否跳转到这个目录,如果行那就最好了,直接下它的 CIF 文件,破解得到 pcAnywhere密码,登陆. c:\ProgramFiles\serv-u\ C:\WINNT\system32\config\ 下它的 SAM,破解密码 c:\winnt\system32\inetsrv\data\ 是 erveryone...阅读全文

-

入侵网站时的十种小经验

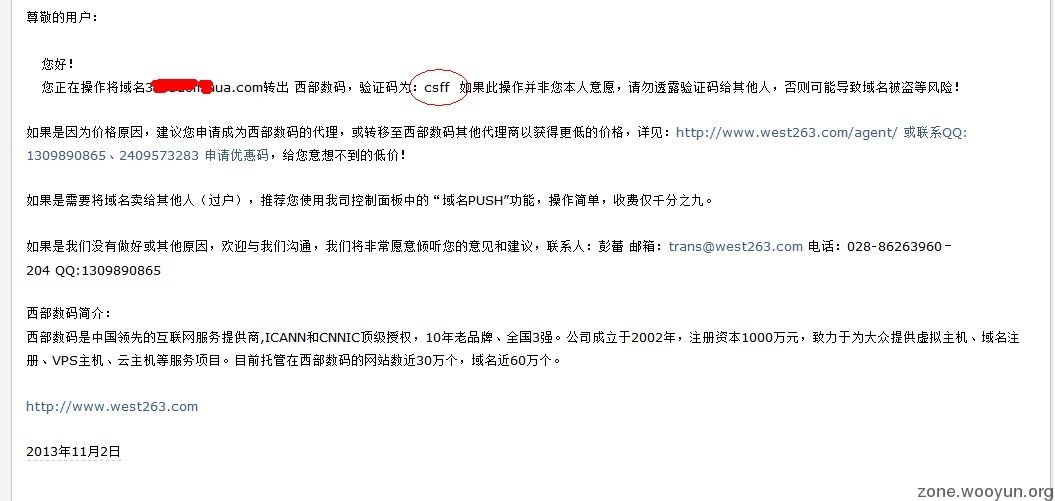

入侵网站时的十种小经验 1.例如我们的目标网址为“http://www.xxxx.cn/forum/index.php”那么我们把地址改为http://www.xxxx.cn/forum/index.PHP后再浏览看看是否存在页面,如果存在的话,则服务器所使用的系统为windows,如果显示不存在,则服务器很有可能使用的是Linux 2. Ewebeditor拿站的新技巧 Ewebeditor 大家应该是再熟悉不过的吧?先用默认密码admin888登陆,不行就下...阅读全文

-

详解ASP PHP脚本渗透入侵过程

简单判定有无漏洞: 粗略型:’ 1. 数字型: and 1=1 and 1=2 2.字符型: ‘ and ’1′=’1 ‘ and ’1′=’2 3.搜索型: %’ and 1=1 and ‘%’=’% 或者 %’ and 1=2 and ‘%’=’% (PS:第三个大家可能不常用,他一般在ASP脚本中一般写成:keyword=request(”keyword”),赋值“KYO”到SQL语句中的时候即变为Select * from 表名 where keyword like ‘%KYO%’) 简单判断数据库信...阅读全文

-

完美扫描PHP特殊一句话后门(扫描脚本)

代码如下 保存为xxx.php <?php /********************** 作者 Spider 网上公布的各种PHP后门全军覆没 针对一些特殊变形的后门需要自己添加特征 误报率不到百分之一 **********************/ error_reporting(E_ERROR); ini_set(‘max_execution_time’,20000); ini_set(‘memory_limit’,’512M’); header(“content-Type: text/ht...阅读全文

-

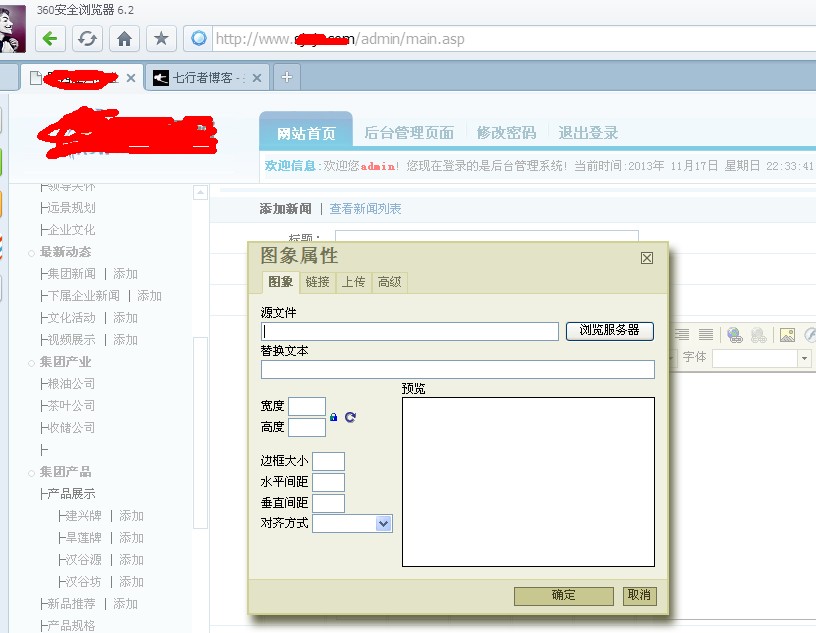

良精南方后台简单拿shell

首先必须要先登入管理后台。 进入后台管理后,在网站地址后面加上 admin/southidceditor/admin_style.asp 这是良精南方的远程编辑器路径。 如:http://www.xxx.com/admin/southidceditor/admin_style.asp OK是不是看到了我们大家比较熟悉的ewebeditor编辑器界面了。 然后后面就不用多说了吧,随便找一个样式在图片那里加上 asp 点击预览,上传大马,如点击上传图片没有...阅读全文

-

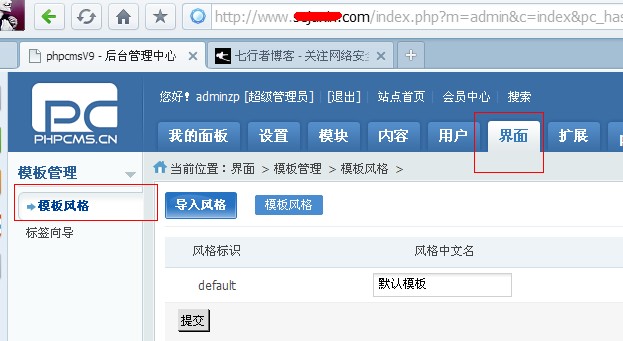

phpwind后台getshell方法

在phpwind后台上传插件处,可以上传一个包含php木马的phpwind标准格式插件安装包,并可getshell. 一、先制作一个安装包,需要包含一个manifest.xml文件和一个php一句话(此处文件名为php.php)。 manifest.xml代码如下: <?xml version="1.0" encoding="gbk"?> <manifest> <application> <name>getshell</name> <alias>getshell</...阅读全文