-

盗版Win7内置“瘟七”木马 借XP停服疯狂感染

5月23日,360安全中心发布木马警报称,一个名为“Win7GhostSP1装机旗舰版”的盗版系统内置木马驱动(intelk36.sys),其感染量从今年4月开始不断上升,最近已达每天上万台电脑中招,很可能与WindowsXP停止服务后部分XP电脑重装系统有关。此寄生在盗版Win7中的恶意程序也被命名为“瘟七”木马。 装入“瘟七”木马的电脑系统,浏览器主页和淘宝等知名购物网站就会被木马劫持...阅读全文阅读全文

-

Mysql 漏洞利用(越权读取文件,实战怎么从低权限拿到root密码)

cnrstar (Be My Personal Best!) | 2014-05-20 21:58 众所周知,Mysql的用户在没有File权限情况下是无法通过Load_file读文件或者通过into dumpfile 或者into outfile去写文件,但是偶尔在一个网站上发现个小技巧,也就是通过load data infile可以读取本地文件到数据库,这样子我们就可以在低权限下通过这个bug去读取服务器上的文件。代码如下: LOAD DATA L...阅读全文

-

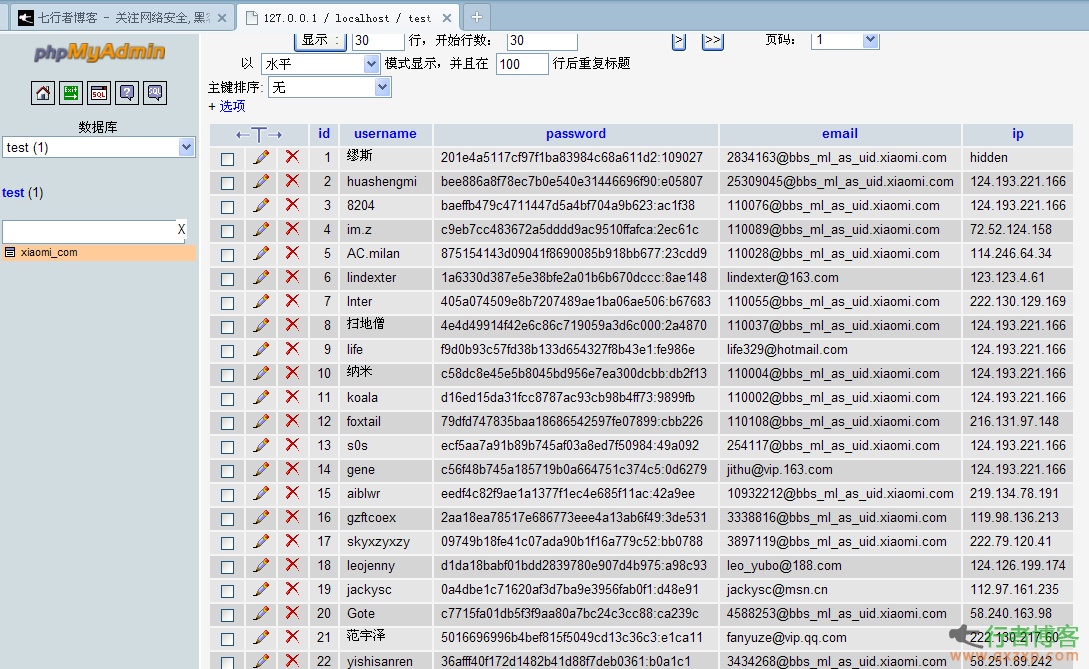

对小米论坛泄露数据的一次分析 密码成功破解率高达37.8%

对小米论坛泄露数据的一次分析 密码成功破解率高达37.8% 猪猪侠 (A) | 2014-05-14 13:20 泄露数据的条数 8281387条 具体被脱裤时间 2012-06-15 14:08 开始被传播时间 2014/5/13 15:51 上传百度盘时间 2014-5-13 21:29 密码破解成功率 取样记录数:1000 条 取样成功数:378 条 取样成功率:37.8% 数据被打包时间为:2014/5/13 15:51,本次测试将取样1000条密码为样本进行破解; ...阅读全文

-

小米论坛800W数据库下载地址

小米官方论坛数据于5月13号遭受泄露,被泄露数据量为8281387(约800万条)。经过数据分析和比对,Pop发现此次泄露的数据均为2012年8月前注册的论坛账号信息。 这次泄露的数据采用独立Salt单向哈希值加密,但是简单的密码仍然可能被迅速破解。 泄露数据为xiaomi.rar里面含有(xiaomi_com.frm、xiaomi_com.MYD、xiaomi_com.MYI)这三个文件 File: xiaomi_com.frm Size: 8690 ...阅读全文

-

Google-Hack 渗透详细过程

利用google完全是可以对一个站点进行信息收集和渗透的,下面用google对特定站点进行一次测试。 ————————————————————————————————————— 首先用google先看这个站点的一些基本情况(一些细节部分就略去了): site:xxxx.com 从返回的信息中,找到几个该校的几个系院的域名: http//a1.xxxx.com http//a2.xxxx.com http//a3.xxxx.com http//a4.xxxx.com 顺便ping了一下,应该是在...阅读全文