-

谈谈各种解析漏洞总结

一、IIS 5.x/6.0解析漏洞 IIS 6.0解析利用方法有两种 1.目录解析 /qxz.asp/qxz.jpg 2.文件解析 qxz.asp;.jpg 第一种,在网站下建立文件夹的名字为 .asp、.asa 的文件夹,其目录内的任何扩展名的文件都被IIS当作asp文件来解析并执行。 例如创建目录 qxz.asp,那么 /qxz.asp/1.jpg 将被当作asp文件来执行。假设黑阔可以控制上传文件夹路径,就可以不管你上传后你的图片改不改名...阅读全文阅读全文

-

PHPMYSQL手工注射语法精选

前面讲过了关于asp的手工注入,这里在讲下关于PHP网站的手工注入 关于PHP的网站程序本人了解不多,这里我就把我所知道的给大家写出来。 前面已经有讲过关于ASP的注入方法,这里我也就不说的那么详细了,只是写出一些注入语法, 不是很全面,但是是一般常用的。 暴字段长度 Order by num/* 匹配字段 and 1=1 union select 1,2,3,4,5…….n/* 暴字段位置 and 1=2 union select 1,2,3...阅读全文

-

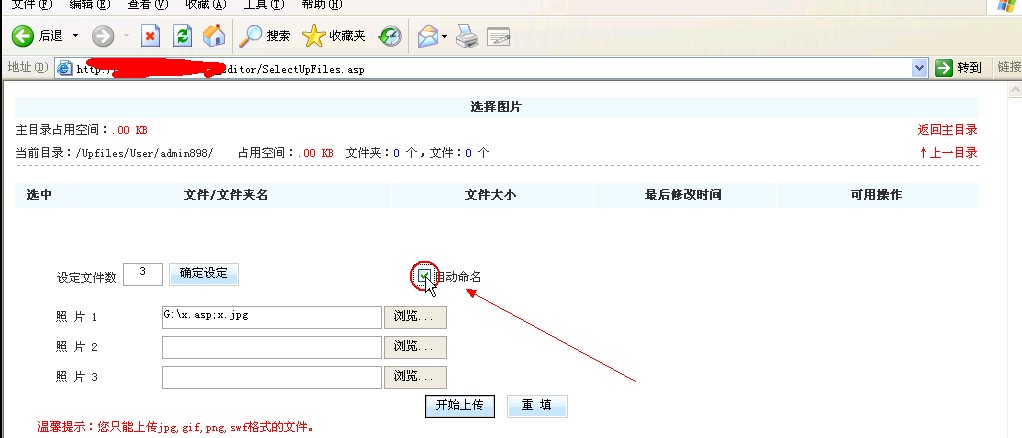

科汛任意用户上传漏洞(IIS6.0解析漏洞)

科汛网站程序任意用户上传漏洞利用, 主要也要用到iis6.0的解析漏洞,如果服务器是其他版本的IIS则无效。 搜索关键字: Powered By KesionCMS V5.5 inurl:User/UserReg.asp inurl:User/UserReg.asp intitle:新会员注册 打开网站的注册页面,注册一个账户,然后直接跳到KS_Editor/SelectUpFiles.asp页面,上传大马,注意大马后缀名为 x.asp;x.jpg或者x.asa;x.jpg的格式,自动命...阅读全文

-

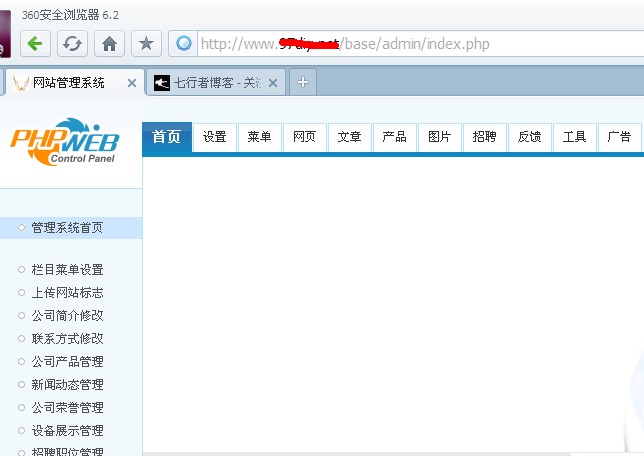

phpweb后台拿shell简单方法

关于phpweb后台拿shell简单方法。 首先登录后台admin.php 登录后台管理系统后,然后把下面的文件保存为xxx.html,修改action,把 www.xxx.com 改成你的目标网站地址。 代码文件如下: <form name=”uploadForm” method=”post” enctype=”multipart/form-data” action=”http://www.xxx.com/kedit/upload_cgi/upload.ph...阅读全文

-

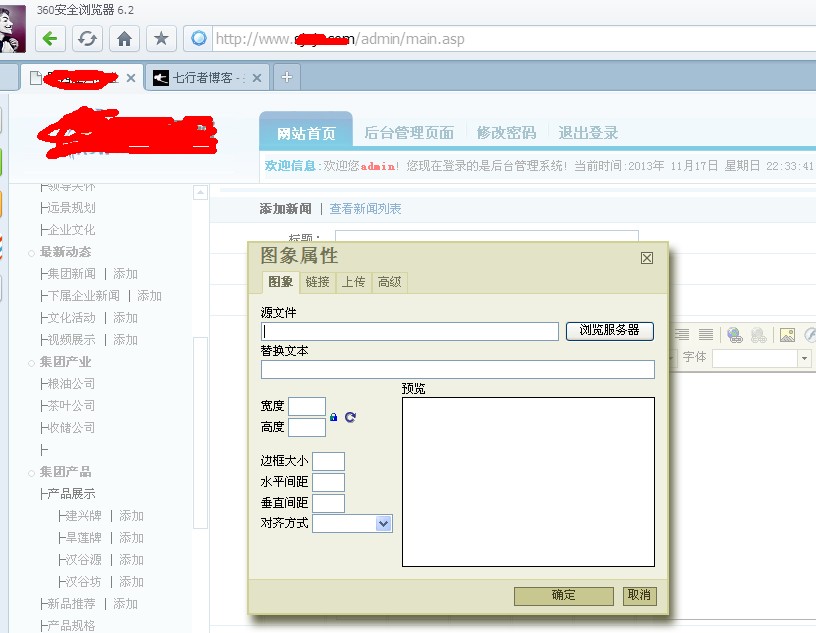

分享一些关于Fckeditor漏洞利用总结

分享一些关于Fckeditor漏洞利用总结 1.查看编辑器版本 FCKeditor/_whatsnew.html ————————————————————————————————————————————————————————————— 2. Version 2.2 版本 Apache+linux 环境下在上传文件后面加个.突破!测试通过。 ————————————————————————————————————————————————————————————— 3.Version <=2.4.2 For php 在处理PHP 上传的地方并未对Media 类型进行上...阅读全文

-

服务器提权之webshell提权总结

服务器提权之webshell提权的一些经验总结。 第一,WEBSHELL 权限提升技巧 C:\DocumentsandSettings\AllUsers\ApplicationData\Symantec\pcAnywhere\ 看能否跳转到这个目录,如果行那就最好了,直接下它的 CIF 文件,破解得到 pcAnywhere密码,登陆. c:\ProgramFiles\serv-u\ C:\WINNT\system32\config\ 下它的 SAM,破解密码 c:\winnt\system32\inetsrv\data\ 是 erveryone...阅读全文

-

入侵网站时的十种小经验

入侵网站时的十种小经验 1.例如我们的目标网址为“http://www.xxxx.cn/forum/index.php”那么我们把地址改为http://www.xxxx.cn/forum/index.PHP后再浏览看看是否存在页面,如果存在的话,则服务器所使用的系统为windows,如果显示不存在,则服务器很有可能使用的是Linux 2. Ewebeditor拿站的新技巧 Ewebeditor 大家应该是再熟悉不过的吧?先用默认密码admin888登陆,不行就下...阅读全文